این ترجمه یادداشتیه که اون رتلیف نویسنده سلسه گزارش های مسترمایند درباره تروکریپت برای نیویورکر نوشت.

چند ماه پیش گزارشگر تایمز، راکمینی کالیماکی، داستان حیرتانگیز دیگهای از سری فعالیتهای درونی گروه داعش منتشر کرد. در این گزارش اومده که این گروه مکررا از نرمافزاری به نام تروکریپت برای رمزگذاری استفاده میکنه. برنامهای که گفته میشه هنوز کسی نتونسته کدش رو بشکنه.

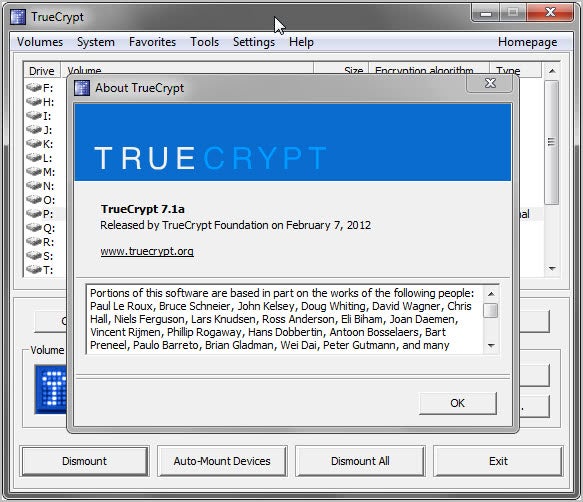

قبل از اینکه کمپانیهایی مثل اپل یا مایکروسافت محصولاتشون رو رمزگذاری کنند، قبل از اینکه شرکت اپل با دولت امریکا بر سر شکستن کد آیفون تیرانداز سنبرناردینو درگیر بشه، تروکریپت و برنامههایی شبیه اون اولین راههای رمزگذاری فایلها و اطلاعات بودند. تروکریپت رایگان و استفاده از اون نسبتا آسونه و از زمان راهاندازیاش در سال ۲۰۰۴ یکی از قویترین برنامههای رمزگذاری محسوب میشه. این برنامه به کاربر اجازه میده که به سادگی با فایلهای رمزگذاری شده کار کنه و اونها رو طوری ذخیره کنه که حتی اگه مجبور به افشای کلید رمز بشه، اون کلید فقط فایلهایی رو باز کنه که برای کاربر چندان هم مهم نیستند و فایلهای سریتر رو همچنان پنهان نگه داره. در مدارکی که ادوارد اسنودن در سال ۲۰۱۳ افشا کرد میشه دید که آژانس امنیت ملی امریکا برای شکستن تروکریپت حسابی مشکل داشته. به نظر میاد بدون پسورد کاربر این کد غیرقابل شکستن بوده.

پیدایش تروکریپت به همون اندازهی استفاده ازش مهیجه. من اولینبار زمانی به این برنامه برخوردم که برای مدت دوسال روی داستانی دربارهی یک برنامهنویس به نام پاول لرو کار میکردم که یک کارتل بینالمللی مواد، اسلحه و پولشویی رو از پایگاهی در فیلیپین رهبری میکرد. اخیرا در سری مسترمایند توضیح دادم که پاول لرو قبل از اینکه یک مجرم خشن معروف بشه نویسنده نرمافزاری بود به نام Encryption for the Masses (E4M). برنامهی لرو کد اولیهای شد که تروکریپت براساس اون شکل گرفت.

هردو نرم افزار E4M و تروکریپت اپنسورس هستند، به این معنی که کد برنامهنویسی اونا در اختیار همه قرار داره و هرکسی میتونه تغییرشون بده یا چیزی بهشون اضافه کنه. گروه برنامهنویسی که تروکریپت رو بر پایهی E4M ساختند تا امروز ناشناس مونده. متیو گرین، یک استاد علوم کامپیوتر در انستیتو امنیت اطلاعات جانهاپکیز سال پیش به من گفت پیدایش تروکریپت بسیار رمزآلوده. ممکنه خود پاول لرو با یه اسم دیگه پشت این نرمافزار باشه، و ممکنه کلا افراد دیگهای اون رو تولید کرده باشند.

نقش پاول لرو در پیدایش تروکریپت شاید چندان اهمیت نداشت اگه در سپتامبر ۲۰۱۲ در لیبریا توسط آژانس مبارزه با موادمخدر دستگیر نمیشد و شروع به همکاری با دولت فدرال نمیکرد. برای مدت دو سال و نیم لرو تحت حفاظت شدید قرار داشت و در حالیکه علیه متحدان سابقش با دولت همکاری میکرد بازداشتش مخفی نگه داشته شد.

با وجود این در می ۲۰۱۴، برنامهنویسهای ناشناس تروکریپت ناگهان اعلام کردند که دیگه از این برنامه حمایت نمیکنند و نمیتونند امنیت صددرصد نرمافزار رو تضمین کنند. تئوریهای مختلفی دربارهی علت این موضوع گفته شد، ولی همزمانیاش با احتمال خبردار شدن این افراد از حبس و همکاری پاول لرو این شک رو ایجاد کرد که توقف تروکریپت به این موضوع مربوطه.

خوانندگان گزارش کالیماکی ممکنه فکر کنند که با توجه به استفادهی داعش از تروکریپت دولت باید دنبال پیدا کردن یه جور در پشتی به نرمافزارهای رمزگذاری باشه. در پشتی اصطلاحا راهی برای شکستن کد نرمافزاره که هنگام ساخت و توسط خود سازنده روی برنامه تعبیه شده. بحث روز اینه که آیا دولت قادره برنامهنویسها رو مجبور کنه که روی نرمافزارهاشون حتما یه در پشتی بذارن و به دولت اجازه بدن که هروقت بخواد ازش استفاده کنه.

همونطور که گرین در توییترش نوشته مواردی مثل تروکریپت نشون میده که چقدر چنین درخواست و اقدامی غیرعملیه. تروکریپت نرمافزاری اوپنسورسه و توسط گروهی ناشناس و سری که احتمالا حتی در خاک امریکا نیستند اداره میشه. اونا از نظر قانونی هیچ دلیلی برای کمک به دولت امریکا ندارند، و چه بسا دلایل بسیاری برای کمک نکردن داشته باشند. مثلا الان میدونیم که مبتکر E4M، پاول لرو، نه تنها علاقهای برای کمک به دولت نداشته، که در انتها تبدیل به یکی از تحتتعقیبترین مجرمها شده.

در سال ۲۰۱۵ گرین و همکارانش یک بار دیگه امنیت تروکریپت رو بررسی کردند و به این نتیجه رسیدند که با وجود اینکه برنامهنویسهای پشتش دیگه ازش حمایت نمیکنند، تروکریپت هنوز غیرقابل شکستنه. بهرحال به نظر میاد داعش اینطوری فکر میکنه. اگه تروریستها به استفاده از این دست برنامهها ادامه بدهند پلیس و سرویسهای اطلاعاتی باید دنبال راه دیگهای واسه جمعآوری اطلاعات باشند. یکی از این راهها در گزارش کالیماکی اومده: یکی از تروریستها که با درایوی حاوی تروکریپت دستگیر شده ظاهرا پسوردش رو روی یه کاغذی نوشته بوده و توی کیف همراهش نگه می داشته.

اصل این مطلب رو که مهسا، همکار وبلاگ چنلبی ترجمه کرده میتونید از اینجا بخونید.

تروکریپت تا اونجا که یادمه یک سری باگ داشت و بعد هم ۵ ۶ سال پیش به اینور دیگه توسعش ندادن

ولی اگر کسی خواست استفاده کنه، veraCrypt رو پیشنهاد میکنم که همون trueCrypt رو توسعه بیشتر داده

خیلی کارتون خوبه ممنون